Un ataque DoS es un intento de hacer que un sistema o servidor no esté disponible para usuarios legítimos y, finalmente, eliminar el servicio. Esto se logra inundando la cola de solicitudes del servidor con solicitudes falsas. Después de esto, el servidor no podrá manejar las solicitudes de usuarios legítimos.

En general, hay dos formas de ataque DOS. La primera forma está activada y puede bloquear un servidor. La segunda forma de ataque DoS solo inunda un servicio.

Ataque distribuido de denegación de servicio – DDoS:

Esta es la versión complicada pero poderosa del ataque DoS en la que participan muchos sistemas de ataque. En los ataques DDoS, muchas computadoras comienzan a realizar ataques DoS en el mismo servidor de destino. Como el ataque DoS se distribuye en un gran grupo de computadoras, se conoce como un ataque distribuido de denegación de servicio.

Para realizar un ataque DDoS, los atacantes usan una red zombie, que es un grupo de computadoras infectadas en las que el atacante ha instalado silenciosamente la herramienta de ataque DoS. Siempre que quiera realizar DDoS, puede usar todas las computadoras de la red ZOMBIE para realizar el ataque.

En palabras simples, cuando un sistema de servidor se inunda de solicitudes falsas provenientes de múltiples fuentes (potencialmente cientos de miles), se conoce como un ataque DDoS. En este caso, bloquear una o varias direcciones IP no funciona. Cuantos más miembros haya en la red zombie, más poderoso será el ataque. Para crear la red zombie, los hackers generalmente usan un troyano.

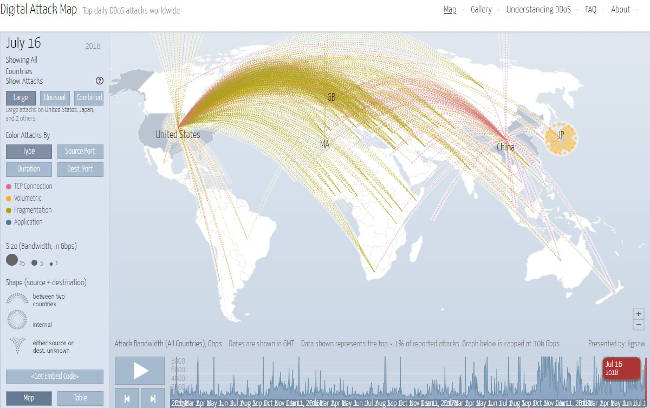

Arbor Networks ha colaborado con Google Ideas para crear una visualización de datos que muestre cómo se ha convertido en un problema global los ataques de denegación de servicio distribuido (DDoS). Google Ideas utilizó datos anónimos de los ataques DDoS de Arbor Networks para crear una visualización de datos que permita a los usuarios explorar tendencias históricas y conectarse a eventos de noticias relacionados en un día determinado. Los datos se actualizan diariamente y los datos históricos se pueden ver para todos los países.

Puedes acceder al mapa desde este enlace:

https://www.digitalattackmap.com

Puede filtrar el mapa con múltiples opciones:

– Por tamaño de ataque:

Grande

Raro

Conjunto

– Por tipo de ataque:

Conexión TCP (conexiones de llenado)

Volumétrico (ancho de banda de alimentación)

Fragmentación (piezas de paquetes)

– Solicitud

– Número de puerto de origen y destino

– Duración

Los ataques se muestran como líneas de puntos, se ajustan a su tamaño y se colocan de acuerdo con los países de origen y destino del tráfico de ataques cuando se conocen. Algunas características incluyen:

– Usa el histograma en la parte inferior del mapa para explorar datos históricos.

– Selecciona un país para ver la actividad DDoS hacia o desde ese país.

– Usa la opción de color para ver los ataques por clase, duración o puerto de origen / destino.

– Usa la sección de noticias para encontrar informes en línea de actividad de ataque desde un momento específico.

– Mira la galería para explorar algunos ejemplos de días con ataques DDoS notables.